(圖/pixabay)

(圖/pixabay)

透過通訊軟體分享連結,已成為我們日常非常習慣的事情,App 會替使用者預覽連結內容,顯示相關縮圖與網頁標題,方便用戶知道內容,這小小的舉動,若處理不當可會有資料外洩、增加手機耗電的危機。最新一份研究報告指出,LINE 與 IG 等等都有相似的問題。

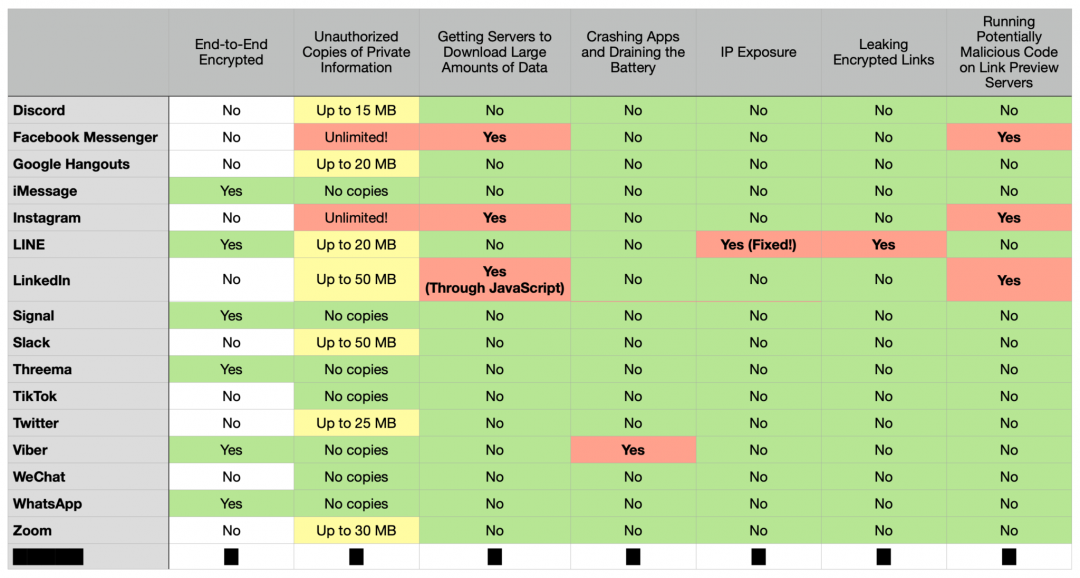

來自於 Mysk 公司報告,研究通訊軟體如何處理「連結預覽」。為了要顯示預覽內容,App 必須提前進入網頁下載相關元素,他們發現不同流程、方式,都會造成相異的風險,共歸納 4 種可能。首先是完全不顯示連結預覽,以純文字傳遞,儘管不方便,卻較沒有安全風險,Signal(透過選項關閉)、Threema、TikTok、WeChat 都是類似的方式。

再來則是由發送端在送出連結前,先下載預覽內容,再跟著訊息一起送至接收者,此方法可以確定,倘若駭客想要以此進行攻擊,也會讓自己受害,保護接收者的安全,包含蘋果 iMessage、Viber、WhatsApp 都是使用這一套流程。

第三種則是由接收者來下載預覽內容,這種方式是最危險的,可能使駭客得知用戶的 IP 位置,進而規劃進攻路徑,或者是在網頁預覽植入惡意文件,造成手機大量耗電與消耗網路流量,報告顯示,使用此方式的 App 已修正相關錯誤,因此沒揭露名稱。

最後則是將預覽先丟給伺服器處理,大幅降低用戶端的安全風險,主流 App 都是採用這套模式,包含臉書 Messenger、Instagram、推特、LINE、Google Hangouts 等等,然而又延伸出幾項問題。

(圖/翻攝 Mysk)

(圖/翻攝 Mysk)

其中 Messenger、Instagram 在下載預覽時,不會限制檔案大小,因此測試能發現他們一口氣下載了 2 GB 以上的檔案,恐導致程式在背景運行時耗電增加、無法保護加密檔案,甚至 IG 還會透過 JavaScript 執行相關任務,更增加安全風險。

LINE 則被點名,認為設有端對端訊息加密,卻把連結預覽丟上伺服器處理,反會在過程暴露接收者、傳送者的 IP 位置,失去原本端對端的保護用意,對此 Mysk 將報告分享給 LINE 安全團隊,官方已修改服務中心的敘述,告知用戶相關風險,並在 Android 10.18.0 版本與 iOS 10.16.1 更新著手處漏洞。

這份報告主要希望告訴開發者,即便如同連結預覽這樣的小功能,都可能造成相過的資安風險,對於一般使用者則能得知 App 各種功能所背負的安全隱憂。

《你可能還想看...》

要你別再用了!微軟 Win 10 更新全面刪除 Adobe Flash

熱門賽事、球星動態不漏接